Siber Güvenlik Eğitimleri, Sıfırıncı Gün Açığı

Sıfır Gün Açığı: Tanım, Yaşam Döngüsü, Örnekler ve Korunma

Sıfır gün açığı, bir yazılımın, donanımın ya da donanım yazılımının üreticisi tarafından bilinmeyen veya henüz giderilmemiş güvenlik açığından yararlanılmasına dayanan siber saldırı vektörüdür. “Sıfır gün” terimi, satıcının açığı düzeltmek için “sıfır güne” sahip olduğunu; yani tehdit aktörlerinin açığı halihazırda kullanıyor olabileceğini vurgular.

-

Tanım ve temel kavramlar

-

Sıfır gün açığı: Üreticinin haberi olmadan var olan veya üretici tarafından henüz düzeltilmemiş güvenlik zafiyetidir.

-

Sıfır gün tehdidi: Bu açığın varlığı ve potansiyel kötüye kullanım riski.

-

Sıfır gün saldırısı: Kötü niyetli aktörlerin bu bilinmeyen açığı kullanarak kötü amaçlı yazılım yerleştirmesi, veri çalması veya sistemlere zarar vermesi.

-

Sıfır gün kötü amaçlı yazılım: İmzası bilinemeyen veya tespit edilemeyen, dolayısıyla imza tabanlı çözümlerden kaçabilen kötü amaçlı yazılımlardır.

-

-

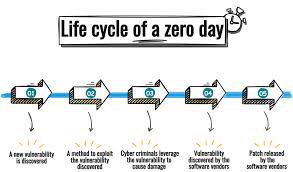

Sıfır gün yaşam döngüsü — nasıl ortaya çıkar ve gelişir

-

Yayınlanan bir sürümde zafiyet oluşur fakat üretici bundan haberdar değildir.

-

Açık günler, aylar hatta yıllar boyunca fark edilmeyebilir.

-

Keşif: Güvenlik araştırmacıları, üretici veya bilgisayar korsanları tarafından bulunabilir.

-

İfşa/iktisadi döngü: Açık keşfedildiğinde kamuoyuna duyurulabilir; bazen üreticiye gizli bildirim yapılır; bazen istismar (exploit) hızla karaborsada satışa çıkar.

-

Yamalanma: Üretici bir düzeltme (patch) yayınlayana kadar kurulumlar savunmasız kalır; yamalar genelde saldırı başladıktan kısa süre sonra hazırlanır.

-

-

Tarihten örnekler (özet)

-

Stuxnet: Çok aşamalı gelişmiş bir solucanın Windows’taki birden çok sıfır gün açığını kullandığı, endüstriyel hedefli bir saldırı örneğidir.

-

Log4Shell: Popüler bir Java kütüphanesindeki kritik bir açığın geniş çapta istismar edilmesi; milyonlarca cihazı etkileme riski oluşturması açısından önemlidir.

-

-

Neden aktörler sıfır günleri arar ve satar?

-

Tespit edilmeden kalma, yüksek erişim ve veri çalma avantajı sağlar.

-

Saldırı yüzeyinin büyümesi (bulut, IoT, OT, BYOD vs.) daha fazla fırsat sunar.

-

Sıfır gün istismarları karaborsada yüksek fiyatlara alınıp satılabilir; ulus devletler stratejik kullanım için saklamayı tercih edebilir.

-

-

Sıfır gün saldırılarının zorlukları

-

Bilinmeyen açığı önceden tespit etmek zordur; geleneksel imza tabanlı çözümler yetersiz kalabilir.

-

Kuruluşlar risk değerlendirmesinde bu zafiyetleri hesaba alamaz çünkü varlıkları görünür değildir.

-

Yamayı zamanında uygulamama ve karmaşık altyapılar ek riske neden olur.

-

-

Önleme ve etkisini azaltma stratejileri (pratik adımlar)

-

Yama yönetimi: Kritik yamaların hızlı değerlendirilip uygulanmasını sağlayan süreç ve otomasyon.

-

Güvenlik açığı yönetimi & penetrasyon testleri: Proaktif tarama, kod inceleme ve kırmızı takım faaliyetleri ile potansiyel zayıflıkları ortaya çıkarma.

-

Saldırı Yüzeyi Yönetimi (ASM): Ağdaki tüm varlıkları keşfederek dışarıdan bir saldırgan bakışıyla zayıf noktaları bulma.

-

Tehdit istihbaratı beslemeleri: Güvenlik araştırmacıları ve dış kaynaklı istihbaratla güncel kalma; yeni sıfır gün uyarılarını alma.

-

Anomali tabanlı tespit: İmza tabanlı yollar tespit edemese bile UEBA, EDR, XDR gibi çözümler olağandışı davranışları yakalayabilir.

-

Sıfır güven (Zero Trust) mimarisi: Sürekli kimlik doğrulama, en düşük ayrıcalık prensibi ve mikro segmentasyon ile yanal hareketleri sınırlama.

-

Hazırlık ve yanıt planları: Olay müdahale süreçleri, hızlı teşhis ve izolasyon, iletişim planları ve forenzik hazırlık.

-

-

Operasyonel öneriler — hemen uygulanabilecek kısa liste

-

Kritik varlıklarınızı envanterleyin ve hangi bileşenlerin yaygın olduğunu belirleyin.

-

Kritik yamalar için otomatik bir dağıtım hattı ve test süreci kurun.

-

EDR/XDR/UEBA gibi anomali tespit teknolojilerini devreye alın ve uyarıların takibini iyileştirin.

-

Tedarikçilerle sorumlu ifşa (responsible disclosure) süreçleri ve SLA’lar üzerinde anlaşın.

-

Düzenli tatbikatlar ve kırmızı takım çalışmalarıyla sıfır gün senaryolarını test edin.

-

-

Sonuç — neden önemsemeliyiz

-

Sıfır gün açıkları, algılanmadan büyük zarar verebilen, yüksek etkili tehditlerdir. Tamamiyle önlemek mümkün olmasa da, proaktif keşif, hızlı yamalama, anomali tespiti ve sıfır güven prensipleri ile etkileri anlamlı ölçüde azaltılabilir. Güvenlik süreçlerini olgunlaştırmak ve organizasyon çapında “varsayılan olarak korunma” yaklaşımı benimsemek, sıfır gün riskini yönetmenin anahtarıdır.

-